A Federal Communications Commission (FCC), agência reguladora das comunicações nos Estados Unidos, emitiu uma diretriz oficial permitindo que dispositivos de rede e drones anteriormente banidos do mercado americano continuem a receber atualizações críticas de software e firmware até janeiro de 2029. A decisão representa uma mudança pragmática na política de segurança nacional da agência, reconhecendo que a proibição imediata de novos produtos não elimina, por si só, o risco representado pela vasta base instalada de equipamentos que já operam em redes domésticas, corporativas e governamentais.

O movimento da FCC é uma resposta direta à complexidade da cadeia de suprimentos tecnológica global. Ao permitir que fabricantes continuem fornecendo patches de segurança, a agência tenta equilibrar a necessidade de proteger a infraestrutura crítica contra espionagem e ataques cibernéticos com a realidade física de que dispositivos banidos não desaparecem instantaneamente do ecossistema. A medida evita que milhões de roteadores e drones se tornem 'zumbis' digitais, vulneráveis a explorações que poderiam comprometer ainda mais a segurança da infraestrutura que eles sustentam.

O dilema da infraestrutura instalada

A proibição de equipamentos de tecnologia, especialmente aqueles originários de fornecedores considerados de alto risco, tem sido uma das ferramentas centrais da política externa e de segurança dos Estados Unidos nos últimos anos. No entanto, o banimento comercial — que impede a importação, venda e marketing desses produtos — cria um vácuo regulatório sobre os dispositivos que já estão em pleno uso. Quando um roteador ou drone é banido, ele não deixa de processar dados; ele apenas deixa de ser atualizado ou mantido oficialmente em território americano, criando uma zona de sombra onde vulnerabilidades descobertas após o banimento permanecem sem correção.

Historicamente, a indústria de tecnologia operou sob a premissa de que o suporte ao produto é inseparável da sua comercialização. A decisão da FCC de separar essas duas esferas até 2029 marca um precedente importante. Ela reconhece que, em um mundo interconectado, o risco de um dispositivo não está apenas na sua procedência, mas na sua obsolescência programada ou forçada. Ao estender o prazo para atualizações, a agência tenta forçar uma transição mais ordenada, dando tempo para que usuários e operadoras substituam equipamentos sem que isso resulte em uma falha catastrófica de segurança no meio do processo.

Mecanismos de controle e o risco residual

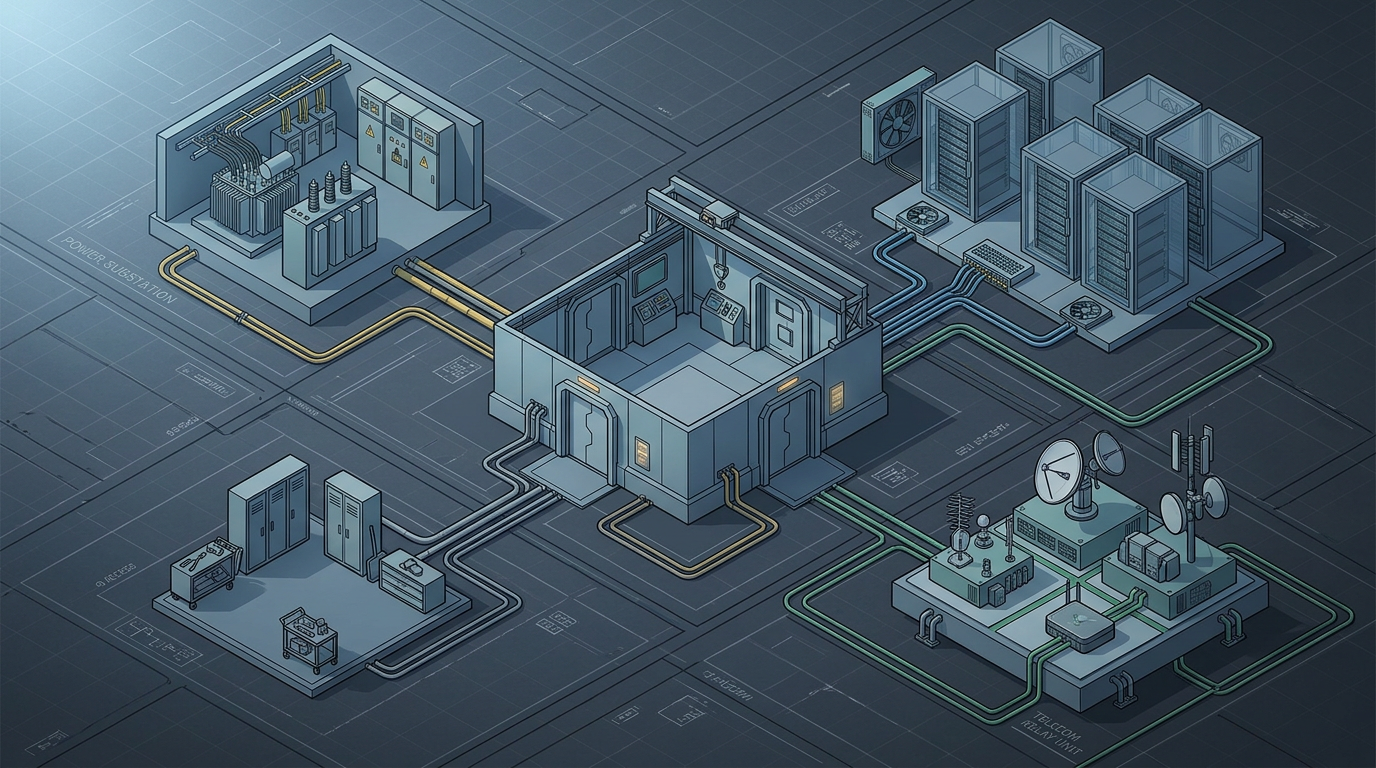

O mecanismo por trás desta autorização é o controle de integridade. Ao permitir que as empresas forneçam atualizações, a FCC não está removendo o banimento, mas sim criando uma exceção controlada. O desafio operacional aqui é a auditoria: como garantir que uma atualização de firmware, projetada para corrigir um bug de segurança, não contenha, simultaneamente, um 'backdoor' ou uma funcionalidade maliciosa adicional? A confiança na integridade do código torna-se o ponto central da nova estratégia da agência.

Essa dinâmica levanta questões sobre quem realmente controla a segurança de um dispositivo após a sua proibição. Se o fabricante é considerado uma ameaça, permitir que ele acesse a rede do usuário via atualização remota parece, à primeira vista, contraditório. No entanto, a alternativa — deixar o equipamento sem nenhuma atualização de segurança — é frequentemente vista como um risco maior, dado que vulnerabilidades conhecidas são exploradas por agentes maliciosos com muito mais frequência do que backdoors sofisticados de fabricantes estatais. É uma escolha entre dois males, onde a FCC opta pela mitigação de riscos conhecidos em detrimento de ameaças potenciais ocultas.

Implicações para o ecossistema global

A decisão da FCC reverbera muito além das fronteiras americanas. Fabricantes globais de hardware, que muitas vezes seguem as diretrizes americanas como padrão de conformidade, agora têm um novo marco temporal para gerir seus ciclos de vida de produto em mercados sob sanções. Para os consumidores e empresas brasileiras, que frequentemente dependem dos mesmos fornecedores de infraestrutura de rede, a medida oferece um vislumbre de como a segurança cibernética será tratada em escala. A tendência é que a substituição de equipamentos se torne um processo de longo prazo, em vez de uma ruptura abrupta.

Competidores ocidentais, por outro lado, veem nessa extensão uma oportunidade para acelerar suas próprias estratégias de mercado. Se a FCC está permitindo o uso continuado de equipamentos banidos sob vigilância, isso sinaliza que a substituição completa da infraestrutura levará anos. Isso dá às empresas de tecnologia alternativas um horizonte de planejamento claro para oferecer soluções de migração, sabendo exatamente quando o suporte aos sistemas legados será finalmente encerrado pelas autoridades americanas.

O horizonte de 2029 e a incerteza tecnológica

O que acontecerá após 2029 permanece em aberto. A escolha dessa data não é aleatória; ela reflete o ciclo médio de vida útil de infraestruturas de rede e o tempo que a agência estima ser necessário para a substituição total. Contudo, a tecnologia evolui em um ritmo que a regulação dificilmente consegue acompanhar. Se novas falhas críticas forem descobertas em 2028, a pressão para estender esse prazo será imensa, criando um ciclo de renovações que pode perpetuar o uso de tecnologias que o governo americano já classificou como inseguras.

Além disso, a pergunta sobre a eficácia da proibição permanece. Se, após cinco anos de suporte contínuo, a base instalada ainda for significativa, a FCC terá que decidir entre forçar um desligamento forçado ou aceitar a permanência desses dispositivos em uma rede que, teoricamente, deveria estar limpa. Observar a taxa de adoção de novas tecnologias por parte das operadoras e o ritmo de descarte dos equipamentos banidos será essencial para entender se essa estratégia de 'desmame' gradual será bem-sucedida ou apenas um adiamento de um problema inevitável.

A política de atualização da FCC coloca o mundo da tecnologia em um compasso de espera. Enquanto a indústria se ajusta a essa nova realidade, a segurança das redes continua sendo um campo de batalha onde a diplomacia comercial e a engenharia de software se cruzam. Resta saber se o mercado será capaz de realizar a transição necessária antes que o cronômetro chegue a zero, ou se novas exceções serão inevitáveis.

Com reportagem de Engadget

Source · Engadget